Importância da segurança do código-fonte

O desenvolvimento e gerenciamento seguros de software tornaram-se essenciais para as organizações. Embora o código-fonte desempenhe um papel fundamental na promoção da inovação e do crescimento, sua segurança ainda fica atrás em comparação com outras áreas da segurança da informação.

Os CISOs e CIOs reconhecem a importância da segurança do código-fonte, mas alcançar uma proteção robusta é um desafio. O controle de acesso convencional, soluções de segurança baseadas em perímetro e abordagens de isolamento de rede podem ser eficazes contra ataques cibernéticos externos, mas são insuficientes na prevenção de vazamentos de código e no combate a ameaças internas maliciosas. A complexidade dos ambientes de desenvolvimento, com uma ampla variedade de plataformas e aplicativos de código-fonte, agrava o desafio de construir uma segurança abrangente de código-fonte.

A chave para a segurança do código-fonte: modelo de segurança centrado em dados

Para abordar eficazmente os riscos de segurança associados ao código-fonte, é crucial adotar um modelo de segurança centrado em dados que priorize a proteção do próprio código-fonte. Implementar esse modelo permite proteger seu código-fonte contra ataques cibernéticos externos e ameaças internas durante todo o seu ciclo de vida.

Estabelecer privilégios de acesso detalhados e monitorar o uso anormal do código-fonte em tempo real é essencial. Isso permite que apenas indivíduos autorizados acessem o código-fonte protegido e ajuda a identificar imediatamente quaisquer tentativas não autorizadas, permitindo tomar medidas imediatas para mitigar riscos potenciais.

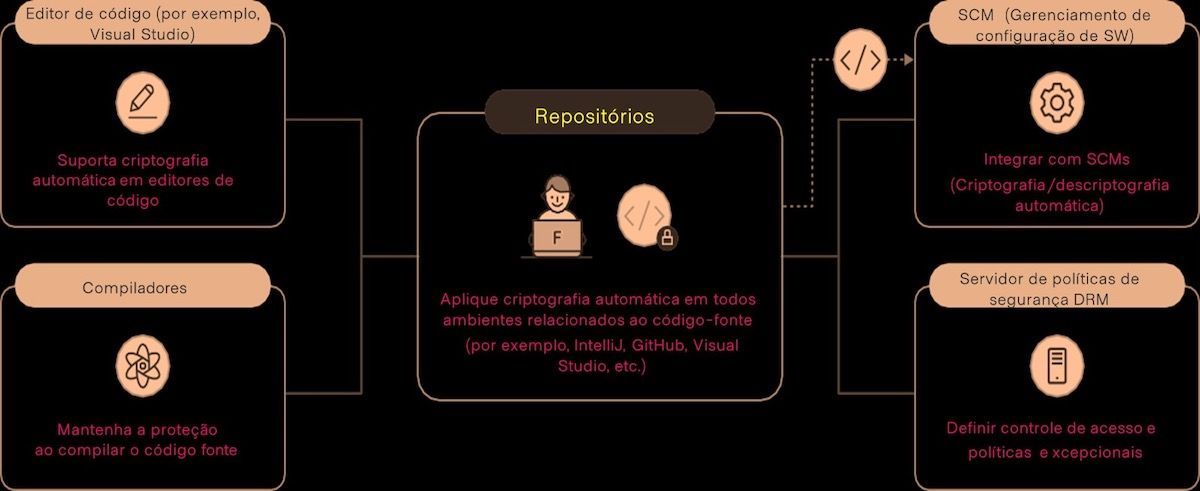

Integração com Programas de Codificação e Sistemas de Gerenciamento

A segurança ideal do código-fonte requer integração perfeita com programas de codificação, aplicativos e sistemas de gerenciamento de configuração de software. Essa integração é vital para encontrar o equilíbrio certo entre segurança e produtividade, garantindo que os processos de desenvolvimento permaneçam eficientes e desimpedidos.

Aumentando a Segurança do Código-Fonte com Fasoo Enterprise DRM

Proteção Avançada em Nível de Arquivo

- Prevenção de Vazamentos: Previna vazamentos de código-fonte de ameaças internas e externas.

- Visibilidade Aprimorada: Rastreie o uso do código-fonte, independentemente de sua localização.

- Aplicação de Políticas: Criptografe automaticamente o código-fonte, superando os limites das ferramentas de gerenciamento de composição de software.

Fasoo Enterprise DRM: Solução Líder de Segurança Centrada em Dados

- Criptografia Automática: Registra qualquer programa e aplicativo de codificação (como IntelliJ, GitHub e Visual Studio) de maneira fácil e criptografa automaticamente todo o código-fonte gerado a partir deles. Protege o código-fonte em repouso, em trânsito e em uso, fornecendo proteção persistente em todo o fluxo de trabalho do código-fonte.

- Privilégios de Acesso Detalhados: Permite que os administradores definam privilégios de acesso detalhados, garantindo que apenas usuários autorizados possam acessar e modificar o código-fonte protegido. O monitoramento em tempo real do uso do código-fonte fornece supervisão contínua, permitindo detecção e resposta imediata a qualquer acesso ou uso não autorizado.

- Integração com SCM: Suporta integração perfeita com soluções de gerenciamento de configuração para equilibrar segurança e produtividade durante processos de distribuição. Descriptografa automaticamente o código-fonte quando carregado nas ferramentas de gerenciamento de composição de software (SCM) e o criptografa novamente ao sair dos limites das ferramentas SCM, mantendo a segurança em todos os momentos.

Principais recursos do fasoo EDRM para segurança do código-fonte

- Criptografia Automática: Criptografa automaticamente todo o código-fonte, independentemente da linguagem de desenvolvimento ou ambiente de trabalho, garantindo proteção abrangente.

- Controle de Acesso Granular: Concede diferentes privilégios de acesso a indivíduos ou grupos, permitindo às organizações implementar controle granular.

- Trilha de Auditoria Abrangente: Fornece informações detalhadas de uso para código-fonte criptografado, permitindo rastrear e identificar qualquer acesso ou uso não autorizado.

- Integração SCM: Integra-se perfeitamente com soluções de gerenciamento de configuração, alcançando um equilíbrio entre segurança e produtividade.

Conclusão

Complete a segurança do seu código-fonte com

Fasoo EDRM, uma solução líder que oferece proteção abrangente e persistente contra ameaças externas e internas, garantindo a segurança do seu código-fonte durante todo o ciclo de vida do desenvolvimento de software.